Check Point® Software Technologies Ltd. (code NASDAQ : CHKP), l'un des principaux fournisseurs de solutions de cybersécurité dans le monde, a révélé cette année -via Check Point Research, son équipe dédiée aux renseignements sur les menaces- des vulnérabilités qui permettraient à des pirates d’installer des logiciels rançonneurs ou encore d'autres logiciels malveillants sur les réseaux des entreprises et des particuliers et ce, en prenant le contrôle d’ampoules intelligentes et de leur contrôleur. En effet, des pirates pourraient exploiter les vulnérabilités du protocole ZigBee pour installer des logiciels rançonneurs ou bien des logiciels espions dans les réseaux !

Des chercheurs de Check Point ont démontré comment des pirates pourraient exploiter un réseau d'objets connectés (ampoules intelligentes et passerelle de contrôle) pour lancer des attaques sur les réseaux informatiques classiques de particuliers, d’entreprises ou même de villes intelligentes. Les chercheurs se sont concentrés sur les ampoules intelligentes Philips Hue et leur contrôleur, et ont découvert des vulnérabilités (CVE-2020-6007) qui leur ont permis de s'infiltrer dans des réseaux en exploitant une vulnérabilité à distance dans le protocole sans fil à faible puissance ZigBee, qui est utilisé pour contrôler différents types d’objets connectés.

Dans une analyse publiée en 2017 sur la sécurité des ampoules intelligentes contrôlées par ZigBee, des chercheurs ont été en mesure de prendre le contrôle d'une ampoule Hue dans un réseau, d’y installer un microprogramme malveillant et le propager à d'autres réseaux d'ampoules adjacents. En utilisant cette vulnérabilité restante, nos chercheurs ont décidé de pousser plus loin cette étude initiale et ont utilisé l'ampoule Hue comme plate-forme pour prendre le contrôle du contrôleur des ampoules et, finalement, d’attaquer le réseau informatique de la cible. Il convient de noter que les générations plus récentes d'ampoules Hue ne présentent pas cette vulnérabilité.

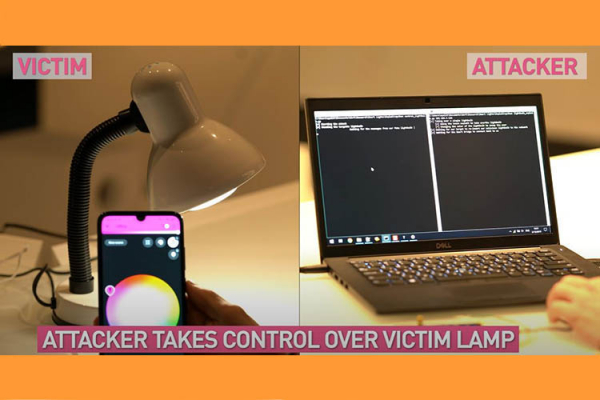

Scénario de l’attaque :

- Un pirate contrôle la couleur ou la luminosité de l'ampoule pour faire croire à son utilisateur que l'ampoule a un problème. L'ampoule apparaît comme étant « inaccessible » dans l'application de contrôle de l'utilisateur, qui essaiera donc de la « réinitialiser ».

- La seule façon de réinitialiser l'ampoule est de la retirer de l'application, puis de demander à la passerelle de contrôle de la redécouvrir.

- La passerelle de contrôle découvre l'ampoule compromise, et l'utilisateur l'ajoute à son réseau.

- L'ampoule contrôlée par le pirate avec un microprogramme altéré utilise alors les vulnérabilités du protocole ZigBee pour déclencher un débordement de tampon dans la pile de la passerelle de contrôle, en lui envoyant une grande quantité de données. Ces données permettent également au pirate d'installer des logiciels malveillants sur la passerelle, qui est à son tour connectée au réseau de l'entreprise ou du domicile cible.

- Les logiciels malveillants se connectent à l’infrastructure du pirate et, grâce à l’exploitation d’une vulnérabilité connue (par ex. EternalBlue), ils peuvent s'infiltrer dans le réseau IP cible à partir de la passerelle pour diffuser des logiciels rançonneurs ou des logiciels espions.

« Beaucoup d'entre nous sont conscients que les objets connectés peuvent poser un risque pour la sécurité, mais cette étude démontre comment même les dispositifs les plus banals, apparemment « passifs » tels que des ampoules électriques, peuvent être exploités par des pirates et utilisés pour prendre le contrôle de réseaux ou installer des logiciels malveillants, » déclare Yaniv Balmas, responsable de la recherche chez Check Point Research. « Il est essentiel que les entreprises et les particuliers se protègent contre ces attaques potentielles en mettant à jour leurs appareils avec les derniers correctifs, et en les séparant des autres appareils de leurs réseaux pour limiter la propagation d’éventuels logiciels malveillants. Dans le paysage complexe des attaques de 5e génération, nous ne pouvons pas nous permettre de négliger la sécurité de tout ce qui est connecté à nos réseaux. »

L’étude réalisée avec l'aide de l'Institut Check Point pour la sécurité de l'information (CPIIS) de l'Université de Tel-Aviv, a été communiquée à Philips et Signify (le propriétaire de la marque Philips Hue) en novembre 2019. Signify a confirmé l'existence de la vulnérabilité dans ses produits, et a publié une version corrigée du microprogramme (version 1935144040) qui est désormais disponible via une mise à jour automatique. Nous recommandons aux utilisateurs de s'assurer que leur produit a reçu la mise à jour automatique de cette version du microprogramme.

« Nous nous engageons à protéger la vie privée de nos utilisateurs et faisons tout pour que nos produits soient sûrs. Nous remercions Check Point pour sa communication responsable et sa collaboration, qui nous a permis de développer et de déployer les correctifs nécessaires pour éviter que les utilisateurs ne soient en danger, » ajoute George Yianni, responsable de la technologie chez Philips Hue.

Pour comprendre encore plus facilement, voici une vidéo de démonstration du déroulement de l'attaque. Les détails techniques complets de l’étude seront publiés ultérieurement afin de donner aux utilisateurs le temps de corriger leurs appareils vulnérables.

Check Point est la première entreprise à fournir une solution de sécurité consolidée qui renforce le microprogramme des objets connectés et les protège. Grâce à une technologie récemment acquise apportant une protection embarquée sur les objets connectés, Check Point aide les entreprises à atténuer les attaques au niveau des appareils pour qu’ils ne puissent être compromis.

À propos de Check Point Research :

Check Point Research fournit des renseignements sur les cyberattaques aux clients de Check Point Software et à la communauté du renseignement en général. L'équipe de recherche collecte et analyse des données stockées sur ThreatCloud relatives aux cyberattaques se déroulant dans le monde entier, afin de tenir les pirates informatiques à distance, tout en veillant à ce que tous les produits Check Point disposent des dernières protections. L’équipe de recherche comporte plus de 100 analystes et chercheurs qui coopèrent avec d’autres entreprises de sécurité, les forces de police, et différents centres d'alerte et de réaction aux attaques informatiques (CERT).

À propos de Check Point Software Technologies Ltd. :

Check Point Software Technologies Ltd. est l’un des principaux fournisseurs de solutions de cybersécurité pour les gouvernements et les entreprises dans le monde. Les solutions de Check Point protègent les clients des cyberattaques de 5e génération grâce à un taux de blocage inégalé des logiciels malveillants, des logiciels rançonneurs et autres menaces ciblées avancées. Check Point propose « Infinity Total Protection avec prévention avancée des menaces de 5e génération », une architecture de sécurité à plusieurs niveaux, qui défend les Clouds, les réseaux et les appareils mobiles des entreprises. Check Point fournit le système d’administration unifiée de la sécurité le plus complet et le plus intuitif. Check Point protège plus de 100 000 entreprises de toute taille.